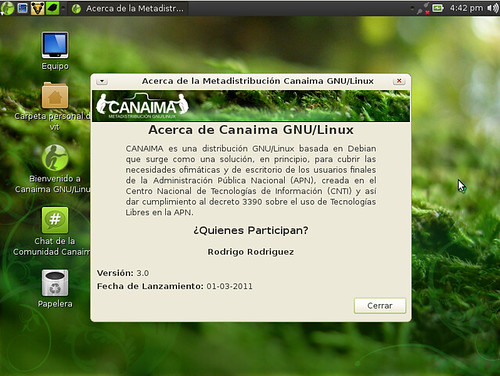

Con la salida de Debian GNU/Linux 6.0 el equipo de canaima se complace en presentar la primera versión de pruebas de Canaima GNU/Linux 3.0, pueden revisar la nota oficial en el siguiente enlace:

http://canaima.softwarelibre.gob.ve/descargas/canaima-cdnvivo/releases/3.0

Una vez mas se le hace un llamado a toda la comunidad a que participe, pruebe y reporte cualquier problema con la distro.

Nota: Quiero agradecer (una vez mas) la inclusión de mi nombre en los créditos de la distribución, es un verdadero placer colaborar con el desarrollo del Sistema Operativo Nacional.

Gracias a las redes sociales de microbloging (identi.ca y twitter) el pasado sábado fuimos testigos del nacimiento en tiempo real de Debian GNU/Linux 6.0 conocido en el bajo mundo como “squeeze”. Fue muy interesante ver los updates de los pasos que se estaban ejecutando en vivo, como sincronizaciones e imágenes por arquitectura. En total se generaron 693 imágenes ISO.

Estas son algunas de sus características:

- el entorno de escritorio KDE 4.4.5

- el entorno de escritorio GNOME 2.30

- el entorno de escritorio Xfce 4.6

- el entorno de escritorio LXDE 0.5.0

- X.Org 7.5

- OpenOffice.org 3.2.1

- GIMP 2.6.11

- Iceweasel 3.5.16 (una versión de Mozilla Firefox que no utiliza la marca registrada)

- Icedove 3.0.11 (una versión de Mozilla Thunderbird que no utiliza la marca registrada)

- PostgreSQL 8.4.6

- MySQL 5.1.49

- la Colección de compiladores de GNU 4.4.5

- Linux 2.6.32

- Apache 2.2.16

- Samba 3.5.6

- Python 2.6.6, 2.5.5 and 3.1.3

- Perl 5.10.1

- PHP 5.3.3

- Asterisk 1.6.2.9

- Nagios 3.2.3

- el Hipervisor Xen 4.0.1 (con soporte tanto para dom0 como para domU)

- OpenJDK 6b18

- Tomcat 6.0.18

- más de 29,000 paquetes de programas listos para usarse construidos a partir de 15.000 paquetes fuente).

Debian 6.0 incluye cerca de 10,000 paquetes nuevos como el navegador Chromium, la solución de monitorización Icinga, la interfaz de usuario para administración de paquetes Software Center

, el administrador de red wicd, las herramientas de contenedor de Linux lxc y el entorno para clústers Corosync.

Para mas información: http://www.debian.org/News/2011/20110205a

Cuando uno habla de hacking o hacks, la mayoría de la gente lo asocia con el típico nerd que vive con su mama y que desde el sótano de su casa irrumpe en otras computadoras. En este articulo voy a hablar un poco de las herramientas disponibles para hacer precisamente eso, pero por motivos didácticos, así que no soy responsable de sus acciones. La mayoría de ustedes han escuchado de nmap y nessus pero que hay de las otras herramientas? echemosle un vistazo y juguemos un poco con la red.

La preferida por muchos es tcpdump, es una herramienta que simplemente nos permite escuchar todo el trafico de la red y graba todos estos paquetes para que luego los podamos analizar. Si tienes mas de una NIC, puedes especificar por cual quieres escuchar pasándole el parámetro -i interfaz. Una cosa que me gusta es que tcpdump pone tu NIC en modo promiscuo (o por lo menos intenta hacerlo) de forma predeterminada, de esta forma puede escuchar todo el trafico de ese segmento de la red. Para deshabilitar el modo promiscuo y limitar el trafico solo a el que le compete a tu NIC puedes usar el parámetro -p. Hay muchos otros parámetros que puedes usar, recuerda ejecutar man tcpdump para mas información.

Aquí les dejo un video que muestra como saber que sitios web estan visitanto desde nuestra red.

Ahora bien, vamos a cuidar nuestras espaldas y supongamos que queremos saber que ordenadores están en tu segmento de red pero queremos evitar enviar paquetes a la red preguntando por estos ordenadores para que no nos delate (recuerda, este tipo de actividad le puede parecer sospechoso al administrador). La herramienta indicada para esta tarea es p0f, esta usa técnicas pasivas para tratar de adivinar que sistemas existen en tu segmento de red y al igual que tcpdump permite especificar la interfaz a usar y grabar trafico guardándolo en un archivo estilo tpcdump.

Nuestras dos herramientas se empiezan a diferenciar a la hora de definir de forma predeterminada el estado de promiscuidad de nuestra NIC, p0f requiere que especifiques que quieres que la NIC este en modo promiscuo y solo escucha cuando un ordenador en nuestra red abre nuevas conexiones. Aquí una lista de parámetros útiles para p0f.

- -i Especifica la NIC por la que va a escuchar (p0f -i eth0)

- -w Guarda la salida en formato tcpdump (p0f -i eth0 -w laboratorio.dump)

- -o Al igual que -w guarda la salida de este comando pero en un archivo de texto sin formato tcpdump

- -O Proporciona una salida mas descriptiva. Tambien llamado modo ACK

- -p Indica que quieres que ponga la NIC en modo promiscuo (p0f -i eth0 -p)

- -s Analiza un archivo que previamente capturaste en formato tcpdump

El problema de todo esto hasta ahora es que es muy probable que el resto de las maquinas esten bajo una NAT y no podamos verlas como tal, solo veremos el router. Uno puede usar el parámetro -M que le indica a p0f que use un algoritmo de detección de enmascaramiento e intenta identificar estas maquinas individualmente.

Supongamos que ya sabemos cuales son los otros ordenadores que existen en nuestra red, ahora lo interesante es saber que tipo de trafico tienen, sera FTP? o tal vez HTTP?, POP?, IMAP? o cualquier otro que sea de nuestro interés. Lo segundo que en mi caso me llama la atención es ver desde donde viene este trafico, con quien se comunican estos otros ordenadores? para responder todo esto podemos usar nuestra tercera herramienta, dsniff.

Esta utilidad al igual que las anteriores nos permite especificar que interfaz queremos usar e incluso podemos usar el parámetro -p para que use archivos que han sido grabados previamente. Puedes habilitar la detección automática de protocolos usando el parámetro -m lo que te va dar detalles crudos de que hacen tus vecinos de red.

La salida de este comando luce algo asi:

~# dsniff -m dsniff: listening on eth0 ----------------- 02/01/11 09:50:19 tcp 10.153.212.26.46004 -> trillian.gtlib.gatech.edu.21 (ftp) USER anonymous PASS mailto:axel-devel@lists.alioth.debian.org ----------------- 02/01/11 09:51:50 tcp 10.153.212.26.48257 -> linux.nssl.noaa.gov.21 (ftp) USER anonymous PASS mailto:axel-devel@lists.alioth.debian.org ----------------- 02/01/11 09:53:06 tcp 10.153.212.26.39551 -> chernabog.cc.vt.edu.21 (ftp) USER anonymous PASS chrome@example.com

Ahora que sabemos quienes están a nuestro alcance, que hacen y con quien, podemos revisar la seguridad de los servicios que prestan, el mas común es el servicio web.

Una herramienta buena para revisar como esta la seguridad de nuestro servidor web es nitko. Puedes seleccionar el hostname con la opción -h incluso puedes pasarle una lista de host o IPs en un archivo de texto. nitko se enfoca en el puerto 80 de forma predeterminada pero puedes alterar esto usando el parámetro -p de hecho tiene un montón de parámetros que puedes usar para pruebas de seguridad especificas... mas de las que quisiera mencionar aquí.

No quería terminar este articulo sin antes mencionar chkrootkit, esta utilidad nos permite analizar sistemas y trata de terminar si han sido manipulados, para ver una lista de las pruebas disponibles puedes usar el parámetro -l. Útil para verificar si el sistema ha sido infectado o si tiene rootkits.

Este articulo es para fines didácticos, para que 'juegues' en tu propia red y no para que dañes sistemas ajenos ni adquieras a información que no te pertenece.

Este equipo, diseñado por personal de la china Huawei y de la operadora móvil del Estado, cuenta con el sistema operativo Android 2.1, enfocado en cubrir las necesidades de comunicación y conectividad de la juventud venezolana.

Movilnet, filial de Cantv y ente adscrito al Ministerio del Poder Popular para Ciencia, Tecnología e Industrias Intermedias (MCTI), junto a Huawei, lanzaron el nuevo teléfono móvil Evolución UM840, con el objetivo de continuar la diversidad de productos para satisfacer las necesidades de comunicación e información de más venezolanos y venezolanas.

El dispositivo, que cuenta con el sistema operativo Android 2.1, ofrece a las usuarias y a los usuarios, pantalla táctil de 3.2” HVGA de 262k colores, acelerómetro, cámara de 3.2+0.3 Megapixeles con flash, conectividad WiFi, servicio para habilitar el acceso a la red de otros dispositivos inalámbricos y micro USB de alta velocidad.

El evento contó con la presencia de Alexander Sarmiento, vicepresidente de Operaciones Comerciales de Movilnet, quien destacó el esfuerzo que ha realizado la operadora de telefonía móvil del Estado, en el desarrollo de equipos adaptados a las necesidades del usuario venezolano.

“Ciertamente que hay un segmento de la población que mayoritariamente requiere de servicios especiales en un equipo móvil, por eso la importancia del equipo Evolución UM840, el cual está hecho con los estándares de calidad más altos en materia de tecnología, contando con la fabricación exclusiva de la empresa Huawei”, manifestó Sarmiento.

Por otro lado, el vicepresidente de Operaciones Comerciales de Movilnet hizo énfasis en la importancia de los proyectos y actividades llevados adelante por Movilnet: “Hemos venido trabajando arduamente durante el año 2010, materializando una serie de proyectos, los cuales han redundado en beneficios para la colectividad”.

Mientras Omar Hernández, vicepresidente de Huawei, aseguró que junto a Movilnet logró importantes soluciones tecnológicas para el beneficio del colectivo venezolano. “Durante el año 2010, introdujimos más de 30 modelos de telefonía móvil, incluyendo el segmento de alto valor con el Huawei U8220, con precios accesibles y altamente modernos”, explicó.

Sobre la bondades tecnológicas de este innovador equipo, Juan Gaspard, gerente de Mercadeo del Sector Joven de Movilnet, expresó que brinda paquetes de aplicaciones de Google Market para el sistema operativo Android.

También incorpora clientes integrados para redes sociales y soporte de mensajería, calendario personalizado con feriados nacionales y correo electrónico. En cuanto a la disponibilidad del Evolución UM840, Gaspard anunció que estará en las oficinas comerciales a partir de la próxima semana.

Con el lanzamiento de Evolución UM840 exclusivo para Movilnet, el Gobierno Bolivariano demuestra que cada vez se acerca más a la independencia tecnológica, a través de la innovación y de las alianzas internacionales para satisfacer las necesidades de los venezolanos y atiende a su objetivo estratégico de democratizar las telecomunicaciones a través de productos y servicios accesibles.

A todos nos ha pasado, estamos trabajando, por error le damos en el teclado a la flecha de arriba y pasa lo peor:

rm -f /home/m1n1m3/descargas/descargdor.sh

Cualquier entra en pánico al darnos cuenta que no teníamos respaldo de este script, pero en estos momentos es cuando mas calma se debe de tener. Analicemos la situación, aun hay procesos usando este archivo, en mi caso aun sigo descargando y compartiendo archivos vía torrents gracias a este script que acabo de eliminar. Lo primero es encontrar el PID para lo cual podemos ejecutar ps y hacer un grep por el nombre del archivo, el resultado tendrá en la primera columna el PID como lo podemos ver aquí:

ps -p | grep -i descargador.sh

30560 pts/3 Ss+ 0:00 /bin/bash /home/m1n1m3/descargas/descargdor.sh

El sistema de ficheros /proc mantiene vínculos a los archivos abiertos por procesos dentro de el sub-directorio fd/ (File Descriptor) que a su vez esa anidado dentro de una carpeta con el nombre del PID del proceso y como acabamos de comprobar nuestro script aun se esta ejecutando.

Teniendo en cuenta el PID que obtuvimos anteriormente y ya que sabemos que la estructura de directorios es /proc/<pid>/fd/ podemos determinar que el archivo que acabamos de eliminar esta dentro de /proc/30560/fd/. Para determinar cual de todos es podemos hacer un ls -la y hacerle un grep por el nombre del archivo a la salida del ls -la. Todo esto se debería de ver así:

ls -la /proc/30562/fd/* | grep descargador.sh

/proc/30560/fd/51 -> /home/m1n1m3/descargas/descargador.sh (deleted)

Para recuperar el archivo eliminado solo debemos copiar el archivo dentro de fd/ a donde queramos, en mi caso, lo quiero restaurar, así que ejecutare:

cp /proc/30560/fd/51 /home/m1n1m3/descargas/descargador.sh

Listo, archivo restaurado.

Nota: Esto funciona también en Android

Este sábado he tenido el placer de poder participar en el programa radiofónico Mundo Babel de Juan Pablo Silvestre, en Radio 3 de RNE con dos grandes personas a quienes admiro mucho: Javier de la Cueva (abogado, creador, luchador y gran amigo) y Pedro Martínez García (fiscal del tribunal superior de justicia de Madrid), bajo el título de “la ley del código”, y en el que también ha participado Ana Morente, en el que hemos estado hablando tranquilamente de cosas como WikiLeaks, hacktivismo, la Ley Sinde o los derechos en la red, acompañados de una música muy excelentemente escogida, y que me ha gustado mucho. El audio está ya disponible online, y se puede descargar desde este enlace.

Sorry, the english section of my blog is under maintenance, I will start bringing content back up shortly, If you want to check my progress, here is the list of documents already translated:

- Brute force attack against the iCloud PIN lock.

- Automated brute force attack against the EFI PIN.

- What is the Venezuelan Government trying do by installing a twitter proxy just before the presidential elections?

- What happens when we run rm -Rf /*?

- Connect to Twitter or Facebook through TOR to protect your privacy.

- An ASCII train in the terminal every time you confuse ls with sl.

- Installing applications in Fedora Linux 15.

- How to install Prince of Persia in Fedora Linux.

- Venezuela's political discrimination.

In the mean time feel free to ping me via Twitter.

Hoy en día el cuello de botella a nivel de comunicación son los discos duros. con largos tiempos de búsqueda, escritura y lectura son excesivamente lentos si lo comparamos con las velocidades de RAM. Hace unos años era un lujo montar discos virtuales en RAM y se usaban temporalmente y para cosas puntuales como cuando en gentoo se hacia un emerge -e world y montaba /var/tmp/portage en RAM.

Para usuarios que el principal uso de su computadora es navegar en Internet bien sea por trabajo (nagios por ejemplo), escribir artículos o simplemente trolear este tip les puede ser útil si poseen suficiente RAM.

En Fedora podemos mover el cache de Google Chrome y de Firefox a RAM creando un ramdisk y montándolo, luego configuramos los exploradores para que usen estos directorios. Lo primero es editar el archivo /boot/grub/grub.conf y agrega ramdisk_size=512000 justo antes de quiet splash en la linea de kernel que este usando.

title Fedora ramdisk (2.6.37.i686)

root (hd1,0)

kernel /boot/vmlinuz-2.6.37.i686 ro root=UUID=f91d2720-7838-43d3-a3a4-5c993533d0 rd_NO_LUKS rd_NO_LVM rd_NO_MD rd_NO_DM LANG=en_US.UTF-8 SYSFONT=latarcyrheb-sun16 KEYBOARDTYPE=pc KEYTABLE=us rhgb ramdisk_size=512000 quiet

initrd /boot/initramfs-2.6.37.img``

Luego edita tu /etc/rc.local y agrega estas lineas para formatear el ramdisk, montarlo, crear los directorios necesarios para FireFox y Chrome y darle la permisologia necesaria.

# RAM disck para cache de browsers

mke2fs -m 0 /dev/ram0

mount /dev/ram0 /tmp/ram/

mkdir -p /tmp/ram/firefox

mkdir -p /tmp/ram/chrome

chmod 777 /tmp/ram/ -R

Estos comandos me funcionan con Fedora (estoy seguro que en cualquier otra distro funcionaria). Para hacer que FireFox guarde su cache allí debes agregar o modificar su conflagración específicamente la llave browser.cache.disk.parent_directory con el valor /tmp/ram/firefox, Para Google Chrome es un poco mas fácil, simplemente pasale el parámetro –disk-cache-dir=”/tmp/ram/” al arranque.

[gallery link="file"]